CHAP新知识点

ppp(点对点协议):

该协议包含了通信双方身份验证的安全性协议。在网络层协商ip之前,首先必须通过 身份验证。ppp协议的身份验证有两种方式:PAP、CHAP

先了解一下PAP协议:

PAP(密码认证协议),PAP是PPP协议集中的一种链路控制协议,通过2次握手建立认证,对等结点持续重复 发送 ID/ 密码(明文)给验证者,直至认证得到响应或连接终止,常见于PPPOE拨号环境中

PAP协议的工作:

首先被认证方向认证方发送认证请求(包含用户名和密码),以明文形式进行传输,认证方接 到认证请求,再根据被认证方发送来的用户名去到自己的数据库认证用户名密码是否正确,如果密码正确, PAP认证通过,如果用户名密码错误,PAP认证未通过。

RAP协议的特点:

两次握手机制,使用明文方式传输密码,对方控制连接请求,所以对攻击的处理效果不好

CHAP(挑战握手认证协议):

chap是PPP协议集中的一种链路控制协议,在网络物理连接后进行连接 安全性验证的协议。通过三次握手周期性的校验对端的身份,在初始链路建立时完成,可以在链路 建立之后的任何时候重复进行,它比PAP更加可靠

chap协议的工作:

- CHAP主动权掌握在服务器手里,验证方是服务器,被验证方是客户端

- CHAP比RAP更安PAP在线路上发送明文密码,CHAP发送的是经过算法加工后的随机序列,而且即使 是双方通信过程中身份验证也能随时进行,就算某次密码被破解,短时间内也会更新

chap协议的特点:

三次握手机制,被验证方将MD5算法生成的密文和自己的用户名发回验证方,有效避免再生攻击和尝试攻击

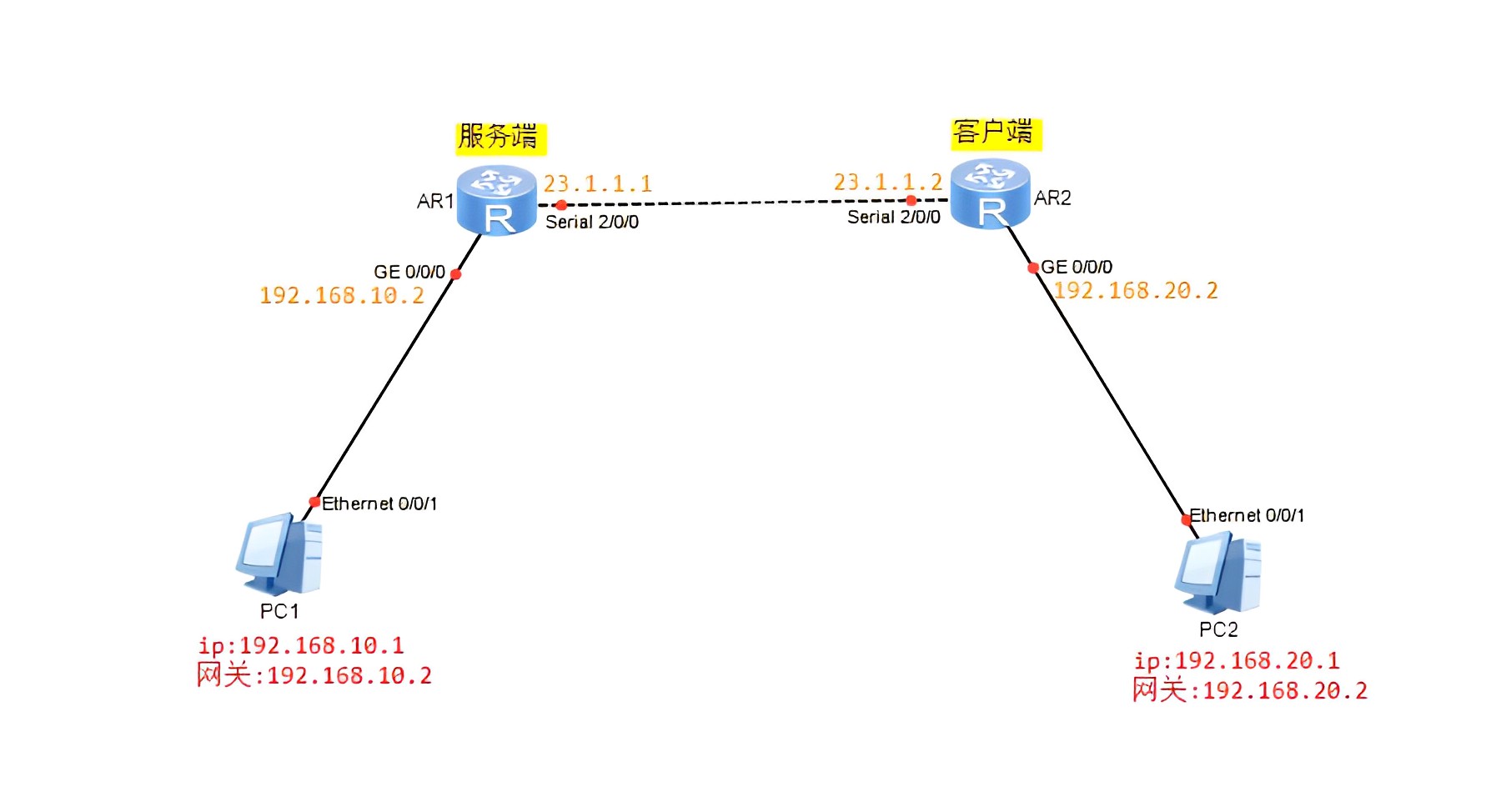

设备网络参数和连接

| 设备名 | 地址 | 网关 | 子网掩码 |

|---|---|---|---|

| PC1 | 192.168.10.1 | 192.168.10. | 255.255.255.0 |

| PC2 | 192.168.20.1 | 192.168.20.2 | 255.255.255.0 |

| AR1|g0/0/0 | 192.168.10.2/24 | 无 | 无 |

| AR1|s2/0/0 | 23.1.1.1/24 | 无 | 无 |

| AR2|g0/0/0 | 192.168.20.2/24 | 无 | 无 |

| AR2|s2/0/0 | 23.1.1.2/24 | 无 | 无 |

| 源设备名称 | 设备端 | 端口描述 | 目标设备名称 |

|---|---|---|---|

| AR1 | g0/0/0 | 无 | PC1 |

| AR1 | s2/0/0 | 无 | AR2 |

| AR2 | g0/0/0 | 无 | PC2 |

| AR2 | s2/0/0 | 无 | AR1 |

| PC1 | e0/0/1 | 无 | AR1 |

| PC2 | e0/0/1 | 无 | AR2 |

注意我们使用的路由器AR1和AR2是AR1220型号的,有个问题就是这种型号的路由器没有s口,解决如下 例如右键AR1,选择设置,点住左下角的4GEW-T的正下面的那个接口卡,移动到上方的长得类似于机盒 模型的左上角空缺位置。同理,右键AR2,给AR2做一次相同的操作 完成之后就发现AR1和AR2在连serial串口线时就有s口啦

实验要求

- 使用chap身份验证,让AR1和AR2能够互相通信,即PC1的数据能到达PC2

实验过程

1、配置PC的ip

2、配置AR1路由器的各个端口的ip。双击AR1

xxxxxxxxxxsysun in ensys R1int g0/0/0ip add 192.168.10.2 24int s2/0/0ip add 23.1.1.1 24

3、配置AR2路由器的各个端口的ip。双击AR2

xxxxxxxxxxsysun in ensys R2int g0/0/0ip add 192.168.20.2 24int s2/0/0ip add 23.1.1.2 24

4、配置AR1的静态路由。双击AR1

xxxxxxxxxxsysip route-static 192.168.20.0 24 23.1.1.2

5、配置AR2的静态路由。双击AR2

xxxxxxxxxxsysip route-static 192.168.10.0 24 23.1.1.1

6、我们把AR1当作服务端 创建一个huanf用户并设置密码,将huanf用户的服务类型改为ppp,给huanf用户权限15, 进入s2/0/0端口,将ppp的身份验证模式改为chap。双击AR1

xxxxxxxxxxsysaaalocal-user huanf password cipher 123local-user huanf service-type ppplocal-user huanf privilege level 15qint s2/0/0ppp authentication-mode chap

7、把AR2当作客户端 在客户端把正确的用户名和密码(刚刚在服务端创建的用户和密码)发送给服务端,实现双方通信 双击AR2

xxxxxxxxxxsysint s2/0/0ppp chap password cipher 123ppp chap user huanf

实验验证

例如双击PC1,输入如下

xxxxxxxxxxping 192.168.20.1