NAT新知识点

NAT地址转换技术,分为4种:

- 静态NAT:实现网络地址的1对1转换,只能指定某一个地址和某一个地址进行转换

- 动态NAT:给出一个地址池,在该网段对应网段的设备当中,进行转换,我们需要先给出一个范围, 这个范围是用来判断哪些地址可以进行转换,即需要绑定ACL,配合使用。动态NAT地址转换的缺陷是 只能实现内网地址和外网地址,进行1对1的映射,当ping了一次之后,紧接着再ping一次就会出现 不通丢包,不过等一会就自动回复,中途是要一定时间给原设备释放ip和绑定新设备的ip也就是转换 效率不高。优点是某个设备使用完之后,会释放ip,也就是这个设备不会一直占用这个ip

- NAPT:比动态NAT厉害一点,可以实现多个PC同时使用一个ip地址,大大增高ip地址的效率。NAPT做了 端口的判断,可以使得一个ip地址被作为多个内网地址的映射。在实际使用中一般使用的是NAPT这种

- Easy IP:最简单,不用创建地址池,会自动按照端口来进行ip地址的分配

我们会在下面的实验过程中一一介绍上面的4种NAT的配置

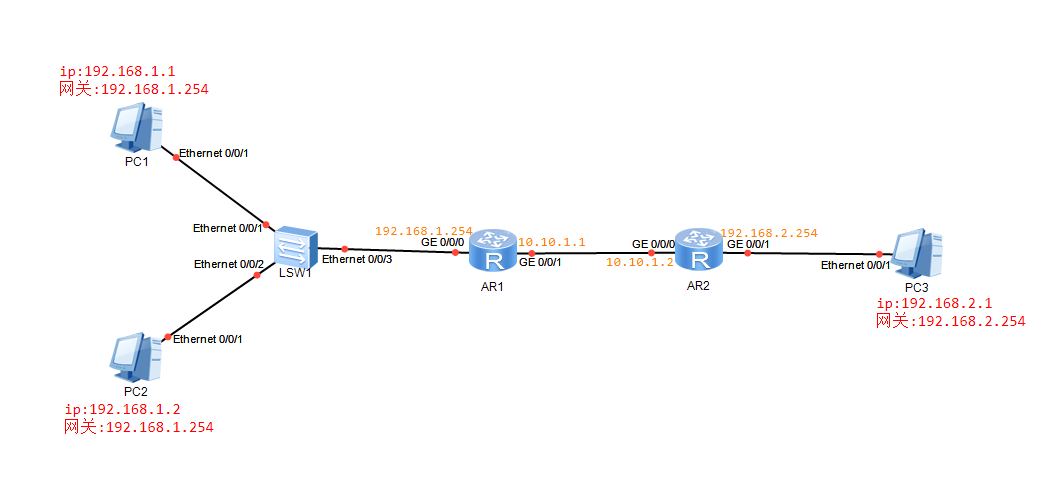

设备网络参数和连接

| 设备名 | 地址 | 网关 | 子网掩码 |

|---|---|---|---|

| PC1 | 192.168.1.1 | 192.168.1.254 | 255.255.255.0 |

| PC2 | 192.168.1.2 | 192.168.1.254 | 255.255.255.0 |

| PC3 | 192.168.2.1 | 192.168.2.254 | 255.255.255.0 |

| AR1|g0/0/0 | 192.168.1.254/24 | 无 | 无 |

| AR1|g0/0/1 | 10.10.1.1/24 | 无 | 无 |

| AR2|g0/0/0 | 10.10.1.2/24 | 无 | 无 |

| AR2|g0/0/1 | 192.168.2.254/24 | 无 | 无 |

| 源设备名称 | 设备端口 | 端口描述 | 目标设备名称 |

|---|---|---|---|

| LSW1 | e0/0/1 | 无 | PC1 |

| LSW1 | e0/0/2 | 无 | PC2 |

| LSW1 | e0/0/3 | 无 | AR1 |

| AR1 | g0/0/0 | 无 | LSW1 |

| AR1 | g0/0/1 | 无 | AR2 |

| AR2 | g0/0/0 | 无 | AR1 |

| AR2 | g0/0/1 | 无 | PC3 |

| PC1 | e0/0/1 | 无 | LSW1 |

| PC2 | e0/0/1 | 无 | LSW1 |

| PC3 | e0/0/1 | 无 | AR2 |

实验要求

- 使用NAT地址转换技术的四种方式,进行NAT地址的转换,观察抓包工具的ip变化

实验过程

1、配置PC的IP

2、配置AR1路由器的各个端口的ip。双击AR1

xxxxxxxxxxsysun in ensys R1int g0/0/0ip add 192.168.1.254 24int g0/0/1ip add 10.10.1.1 24

3、配置AR2路由器的各个端口的ip。双击AR2

xxxxxxxxxxsysun in ensys R2int g0/0/0ip add 10.10.1.2 24int g0/0/1ip add 192.168.2.254 24

4、配置静态NAT,把AR1左边部分的网络(原网络是192.168.1.0),转换为172.16.1.0这个网络, 使用global输入一个全局ip,这个ip是我们要转换成为的ip,理解为目的ip吧,再使用inside输入 一个需要被转换的ip,例如PC1的192.168.1.1 双击AR1

xxxxxxxxxxsysint g0/0/1nat static global 172.16.1.1 inside 192.168.1.1

5、右键AR2,点击数据抓包,选择g0/0/0。同时双击PC1,输入ping 10.10.1.2,此时去看刚刚弹出 来的抓包工具,在Source列可以看到ip,这个ip如果是172.16.1.1就说明NAT静态转换ip成功了。 PC1转换成功了,也可以试试PC2,双击PC2,输入ping 10.10.1.2,此时去看刚刚弹出来的抓包工具, 在Source列可以看到ip,但是这个ip是原ip,没有转换为172.16.1.1,原因是我们在第4步骤,只对 PC1的ip进行了静态NAT转换,并没有对PC2进行静态NAT转换,作为一组对照吧,静态NAT就学到这里

6、配置动态NAT,把AR1左边部分的网络(原网络是192.168.1.0),转换为172.16.1.0这个网络, 先取消第4步骤做的静态NAT的配置 双击AR1

xxxxxxxxxxsysint g0/0/1undo nat static global 172.16.1.1 inside 192.168.1.1

然后就开始动态NAT配置,创建一个地址池,组编号为1,即组1,172.16.1.1作为开始地址、172.16.1.5 作为结束地址,即我们给了5个IP地址可使用

xxxxxxxxxxnat address-group 1 172.16.1.1 172.16.1.5

进入ACL规则2000,这5个ip允许被192.168.1.0网段使用

xxxxxxxxxxacl 2000rule 5 permit source 192.168.1.0 0.0.0.255

将配置好的ACL规则运用在端口中,我们设置的ACL规则是2000,还需要选择刚刚创建的NAT地址组1,no-pat的 意思是在这个地址组里面的5个可使用的ip地址,只能够给一台PC1对应的转换使用

xxxxxxxxxxint g0/0/1nat outbound 2000 address-group 1 no-pat

7、双击PC1,输入ping 10.10.1.2,此时去看我们第5步骤的那个抓包工具,在Source列可以看到ip, 这个ip如果是172.16.1.1、172.16.1.2、...、172.16.1.5这5个ip轮流出现,就说明NAT静态转换ip成功了

8、配置AR2的静态路由。注意此时目的网络地址是172.16.1.0。双击AR2

xxxxxxxxxxip route-static 172.16.1.0 24 10.10.1.1

此时双击PC1,输入ping 10.10.1.2,就能ping通了(此时去看抓包工具,地址为172.16.1.1、...、172.16.1.5 这5个ip轮流出现)。 或者此时双击PC2,输入ping 10.10.1.2,就能ping通了(此时去看抓包工具,地址为172.16.1.1、...、172.16.1.5 这5个ip轮流出现)。 注意第1-7步骤都是ping不通的,我们在前面步骤 不需要要求ping通,我们主要是通过那个抓包工具来判断是否成功配置NAT 那么,动态NAT就学到这里

9、配置NAPT。先取消第6步骤做的动态NAT的配置。双击AR1

xxxxxxxxxxsysint g0/0/1undo nat outbound 2000 address-group 1 no-pat

然后就开始配置NAPT,注意NAPT的配置跟动态NATP的配置区别不大,就是在原有的动态NAT的基础上, 把no-pat去掉就可以,因此我们前面已经做了相关的动态NAT配置,只需要把no-pat去掉即可

xxxxxxxxxxint g0/0/1nat outbound 2000 address-group 1

10、双击PC1,输入ping 10.10.1.2,此时去看我们第5步骤的那个抓包工具,在Source列可以看到ip, 这个ip如果是172.16.1.1、172.16.1.2、...、172.16.1.5这5个ip轮流出现,并且,ping结束后,马上紧接着再 ping一次,响应速度非常快,不需要那么久的等待时间 那么,NAPT就学到这里

11、配置easy ip。先取消第9步骤做的NAPT的配置,双击AR1

xxxxxxxxxxsysint g0/0/1undo nat outbound 2000 address-group 1

需要ACL规则,但是不需要地址池,它分配的ip是自己端口的ip

xxxxxxxxxxint g0/0/1nat outbound 2000

12、双击PC1,输入ping 10.10.1.2,此时去看我们第5步骤的那个抓包工具,在Source列可以看到ip, 这个ip如果是10.10.1.2、10.10.1.1轮流出现,我们可以发现AR2的g0/0/1端口分配出去的ip是AR2的 g0/0/1端口自身的ip,以及对端AR2的g0/0/0端口的ip,分给PC机使用

实验验证

为了方便描述,已经在上述实验过程中进行了实验验证